Sicherheit in der digitalen Welt hat viele Facetten. Sie reicht von technischen Voraussetzungen bis hin zum Erkennen von Fehlinformationen bzw. Fake News. Vom Schutz der eigenen Privatsphäre über den Schutz von Unternehmensgeheimnissen bis hin zum Schutz vor Malware. Wir von Perseus bemühen uns, die unterschiedlichen Informationen zum Thema stets gut verständlich und zugänglich aufzubereiten.

Aber Cybersicherheit ist komplex. Wenn Sie dabei des Öfteren vor Herausforderungen stehen, ist das nicht Ihr Versagen. Sondern eher ein Hinweis darauf, dass Sie sich intensiv genug mit dem Thema beschäftigen, um zu erkennen, wie vielfältig es ist.

Umso mehr freuen wir uns, Ihnen in diesem Blogpost gleich zwei Ressourcen für mehr Orientierung vorzustellen: Das IT-Sicherheitskennzeichen des Bundesamts für Sicherheit in der Informationstechnik (BSI) und die Materialien und Aktionen zum Safer Internet Day.

Am 8. Februar 2022 ist Safer Internet Day

Der Safer Internet Day richtet sich hauptsächlich an Kinder, Jugendliche, Eltern und Lehrende. Eigentlich eine recht enge Zielgruppe. Aber die Vielfalt allein der Informations- und Lehrmaterialien spricht für sich. Sicherheitslücken, Fehlinformationen, Betrugsversuche und Datenschutz betreffen schon die Jüngsten im Internet. Wenn Sie Kinder haben, betreuen, unterrichten oder selbst unter 18 Jahre alt sind, finden Sie hier jede Menge praxisorientierter Informationen. Zum Beispiel was man gegen Cybermobbing tun kann, wie man Smartphones smart nutzt und besonders hilfreich: die sehr übersichtlich zusammengefassten Vertragsbedingungen u. a. von WhatsApp, Snapchat und Instagram.

Das IT-Sicherheitskennzeichen des BSI

Für zusätzliche Orientierung sorgt in Zukunft das IT-Sicherheitskennzeichen des Bundesamtes für Sicherheit in der Informationstechnik (BSI) – zumindest bei einigen Geräten und Dienstleistungen. Planen Sie, demnächst einen neuen Router anzuschaffen? Oder eine neue E-Mail-Adresse? Dann halten Sie die Augen offen nach dem neuen IT-Sicherheitskennzeichen! Was es bedeutet, welche Vorteile es hat und welche Grenzen, das verraten wir Ihnen im Folgenden.

Wofür steht das IT-Sicherheitskennzeichen?

Ganz allgemein gesagt steht das IT-Sicherheitskennzeichen für die Selbstverpflichtung eines Herstellers auf vom BSI vorgegebene Sicherheitsstandards. Diese legt das BSI in einer speziellen, öffentlich einsehbaren Richtlinie für die jeweilige Produkt- oder Dienstleistungsgruppe fest. Zusätzlich zum Einhalten technischer Vorgaben verpflichten sich die Hersteller auch dazu, Sicherheitslücken dem BSI zu melden und sie unverzüglich zu beheben.

Wichtig: Das IT-Sicherheitskennzeichen ist keine Garantie, dass ein Produkt oder ein Dienst absolut sicher ist und nicht kompromittiert werden kann. Bei höheren Sicherheitsstandards ist dies zwar weniger wahrscheinlich, aber prinzipiell dennoch möglich. Im Fall der Fälle finden Sie dann aber anhand des IT-Sicherheitskennzeichens schnell Details zu den entsprechenden Sicherheitslücken – oder können selbst eine Kompromittierung melden.

Welche Produkte tragen bereits das IT-Sicherheitskennzeichen?

Zunächst werden IT-Sicherheitskennzeichen für E-Mail-Dienste und Router vergeben. Weitere Produktgruppen werden folgen. Am 1.2.2022 erhielt der erste E-Mail-Dienst das IT-Sicherheitskennzeichen. Den aktuellen Stand finden Sie im Verzeichnis der erteilten IT-Sicherheitskennzeichen des BSI.

Wie überprüft das BSI das IT-Sicherheitskennzeichen?

Bei der Vergabe setzt das BSI vorwiegend auf die Selbstauskunft und Selbstverpflichtung der Hersteller. Deren schriftlicher Antrag wird auf Plausibilität überprüft und ggf. abgelehnt. Er kann auch abgelehnt werden, wenn die Produkte oder der Hersteller für Sicherheitslücken bzw. -probleme bekannt sind.

Nach der Vergabe des Siegels kann das BSI die Produkte bzw. Dienstleistungen jederzeit überprüfen. Zum Beispiel im Rahmen von Stichproben oder nach Bekanntwerden einer Sicherheitslücke. Fällt diese Prüfung negativ aus, kann das BSI das IT-Sicherheitskennzeichen wieder entziehen.

Was sind die Vorteile des IT-Sicherheitskennzeichens?

Für Verbraucherinnen und Verbraucher: Das IT-Sicherheitskennzeichen zeigt Ihnen, dass ein Produkt bzw. ein Dienst die Sicherheitsstandards des BSI erfüllt. Auf einer Detailseite des BSI erfahren Sie, welche das sind und erhalten zusätzliche Sicherheitsinformationen.

Für Hersteller: Mit dem IT-Sicherheitskennzeichen können Sie Ihre Bemühungen um Cybersicherheit schnell und glaubwürdig sichtbar machen.

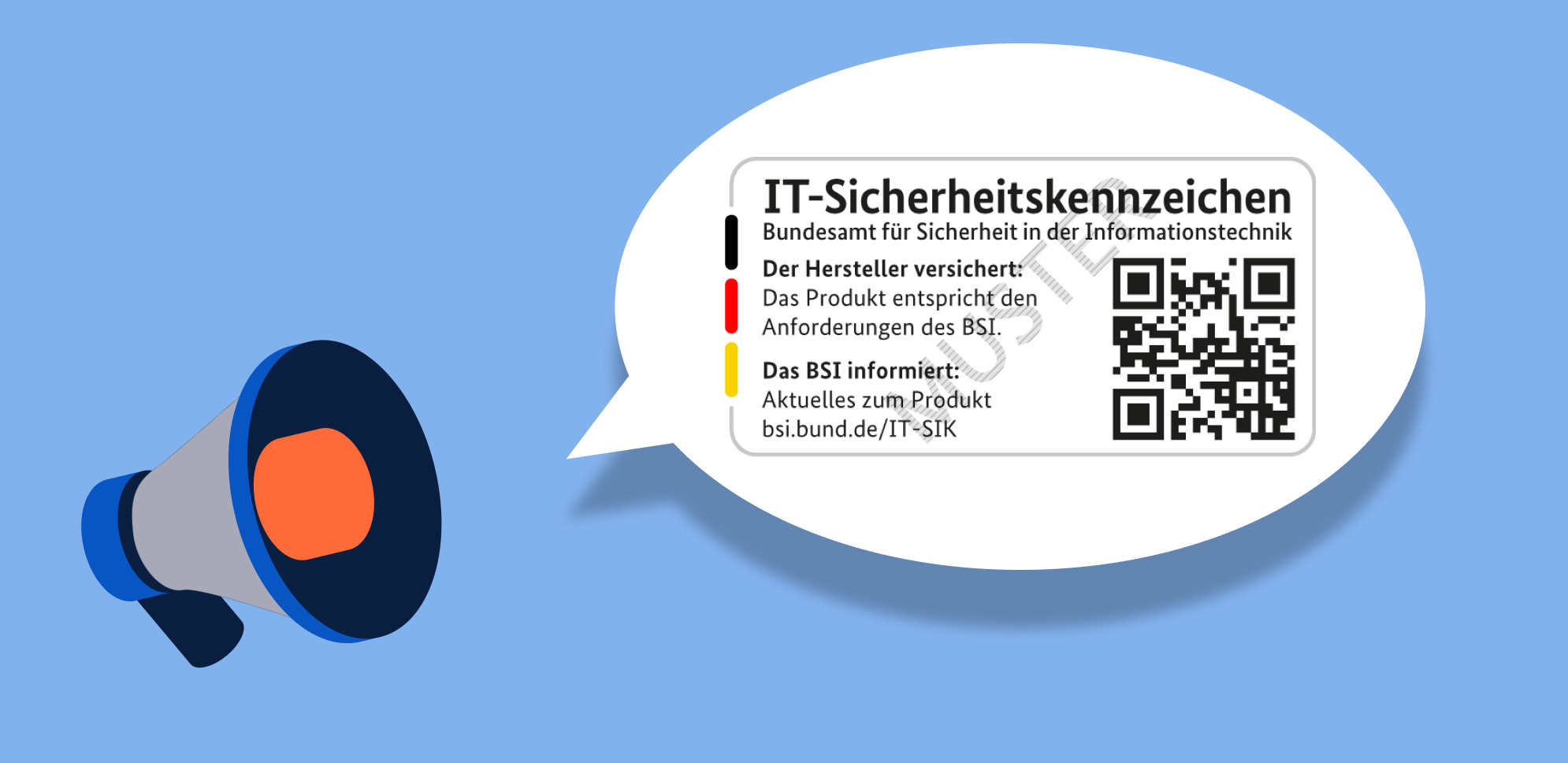

Wie sieht das IT-Sicherheitskennzeichen aus?

Das IT-Sicherheitskennzeichen im Header unseres Artikels wird Ihnen auf der Herstellerwebsite begegnen. Bei einem Gerät wie einem Router ebenfalls auf der Verpackung und ggf. auf dem Router selbst.

Der QR-Code und der Link des jeweiligen IT-Sicherheitskennzeichens verweisen auf eine spezielle Produktinformationsseite beim BSI. Auf ihr finden Sie wichtige Informationen zu dem Gerät oder dem Dienst, zum Beispiel zu Sicherheitslücken oder Updates. Außerdem können Sie hier selbst Sicherheitslücken melden.

Unsere Einschätzung: Besonders bei Routern sind die einfach zu findenden Informationen zu Updates sehr hilfreich. Denn erfahrungsgemäß haben viele ihren Router noch nie geupdated und wissen oft auch nicht genau, wo Sie nach einem entsprechenden Update suchen sollten. Auf der Produktinformationsseite des BSI sind die Informationen nun leicht zu finden.

Welche Nachteile hat das IT-Sicherheitskennzeichen?

Der größte Nachteil, den wir für Verbraucherinnen und Verbraucher sehen, besteht darin, dass die Technischen Richtlinien für die BSI-Sicherheitsstandards nur in englischer Sprache vorliegen. Dadurch sind diese Standards für Interessierte schwerer nachzuvollziehen. Eine deutsche Übersetzung würde die gewünschte Transparenz erleichtern, trotz der vielen enthaltenen Fachausdrücke.

Sie wünschen sich noch mehr Sicherheit im Internet?

Digitale Geräte und Dienste, die sinnvollen Sicherheitsstandards entsprechen, sind ein wichtiger Baustein für Ihre Cybersicherheit. Aber noch wichtiger sind Sie. Genauer: Ihr sicherheitsbewusster Umgang mit den Geräten, Diensten und dem Internet selbst. Unsere Online-Trainings helfen Ihnen dabei. Probieren Sie sie doch einfach einmal aus – kostenlos für 30 Tage. Dabei können Sie sich ganz auf die Inhalte konzentrieren. Denn Ihr Testzeitraum endet automatisch und ohne weitere Verpflichtungen für Sie.

Weitere Blog-Artikel zum Thema

-

Account Checker

Account Checker bezeichnet einen Programmtypus, den Cyberkriminelle nutzen, um sich illegalen Zugang zu fremden Online-Kundenkonten zu verschaffen.

mehr lesen -

Gefahrenwarnung: Cybersicherheitsvorfall bei T-Mobile US betrifft Millionen Kunden

Bei einem Angriff auf T-Mobile US wurden Daten von mindestens 40 Millionen Kunden gestohlen. Wir bringen auf den Punkt, was genau passiert ist und was Sie selbst tun können.

mehr lesen

Weitere Glossar-Beiträge zum Thema

-

Gefahrenwarnung: Cybersicherheitsvorfall bei T-Mobile US betrifft Millionen Kunden

GefahrenwarnungBei einem Angriff auf T-Mobile US wurden Daten von mindestens 40 Millionen Kunden gestohlen. Wir bringen auf den Punkt, was genau passiert ist und was Sie selbst tun können.

mehr lesen