Stand: 19.07.2024, 13:00 Uhr

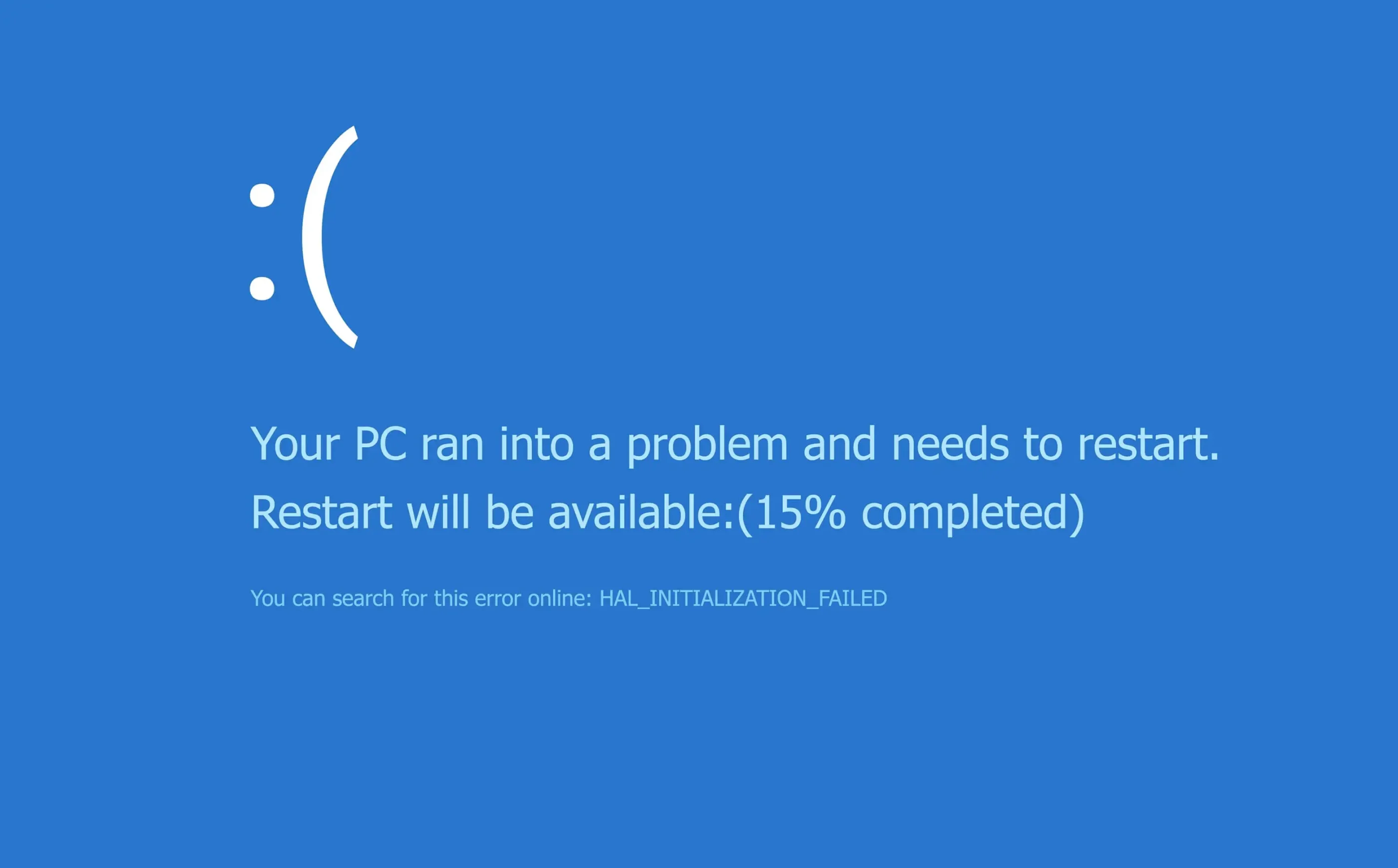

Ein kürzlich veröffentlichtes Sicherheitsupdate der CrowdStrike-Software “Falcon” führt weltweit zu massiven Störungen bei Windows-Systemen. Besonders betroffen sind Wirtschaftsunternehmen, Behörden und kritische Infrastrukturen wie Flughäfen. Der Berlin Brandenburg Airport (BER) und verschiedene Rundfunkanstalten melden Betriebsstörungen aufgrund von Serverabstürzen, die durch einen Bluescreen of Death (BSOD) ausgelöst werden. Aktuell meldet auch der Lebensmittelfilialist tegut, dass aufgrund technischer Störungen alle 300 Filialen geschlossen werden müssen. Es ist davon auszugehen, dass nach deren Cybervorfall 2021 zur Überwachung CrowdStrike Falcon zum Einsatz kommt und dies nun Einfluss auf die Kassensysteme hat.

Was ist passiert?

Das Problem liegt in einem Update der CrowdStrike-Sicherheitssoftware, genauer gesagt im Falcon Sensor. Eingesetzt wird die Software zur Echtzeitüberwachung und Abwehr von Cyberangriffen. Dieses Update verursacht auf den betroffenen Systemen wiederholte Abstürze, die die Rechner in eine Endlosschleife versetzen und deren Funktion erheblich beeinträchtigen.

Betroffene Systeme:

- Jegliche Windows Systeme mit dem Client CowdStrike Falcon – Linux und Mac nicht betroffen

- Endgeräte großer Unternehmen und Dienstleister

- Kritische Infrastrukturen und Behörden

Temporäre Lösungen (Workarounds)

Es wird bereits intensiv an einer Lösung für das Problem gearbeitet. Das Problem wurde identifiziert und isoliert, und eine Lösung wurde bereitgestellt. In der Zwischenzeit können betroffene Nutzende folgende Schritte durchführen, um die Endlosschleife zu durchbrechen und den Bluescreen zu verhindern:

- Booten Sie den Computer im abgesicherten Modus oder in der Windows-Wiederherstellungsumgebung.

- Navigieren Sie zum Verzeichnis c:\windows\system32\drivers\[Sicherheitssoftware-Ordner].

- Suchen Sie nach der Datei mit der Bezeichnung C-00000291*.sys und löschen Sie sie.

- Starten Sie den Computer neu.

Weitere Informationen und Handlungsschritte können Kundinnen und Kunden einsehen, indem Sie sich im Customer Center von CrowdStrike anmelden.

Bitte beachten Sie, dass diese Workarounds die Schutzfunktionen der Sicherheitssoftware beeinträchtigen können. Eine vollständige Funktionsfähigkeit der Sicherheitssoftware kann nicht garantiert werden, bis eine offizielle Lösung bereitgestellt wird.

User auf Github haben bereits einen Workaround mittels Ausrollen einer Group-Policy für größere Infrastrukturen geschaffen:

https://gist.github.com/whichbuffer/7830c73711589dcf9e7a5217797ca617

Wichtige Hinweise:

- An einer dauerhaften Lösung wird bereits gearbeitet.

- Betroffene müssen derzeit kein Support-Ticket eröffnen, es wird empfohlen das Supportportal von CrowdStrike (siehe oben zu besuchen).

- Es wird dringend empfohlen, die oben genannten Workarounds nur als temporäre Maßnahmen zu betrachten und auf offizielle Updates zu warten.

Diese Situation unterstreicht die Bedeutung einer zuverlässigen und gründlich getesteten Sicherheitssoftware. Wir empfehlen allen betroffenen Nutzern, die Anweisungen genau zu prüfen, dann abzuwägen, einen Workaround nach Test einzusetzen und trotzdem regelmäßig nach offiziellen Updates Ausschau zu halten. Sollten Sie weitere Unterstützung benötigen, steht unser Team Ihnen jederzeit zur Verfügung.

Bleiben Sie sicher!

Ihr Perseus Team

Quellen:

https://www.crowdstrike.com/blog/statement-on-windows-sensor-update/