Le mot « quishing » est une combinaison du terme « phishing » et de l’abréviation « QR » et décrit les attaques de phishing via un code QR.

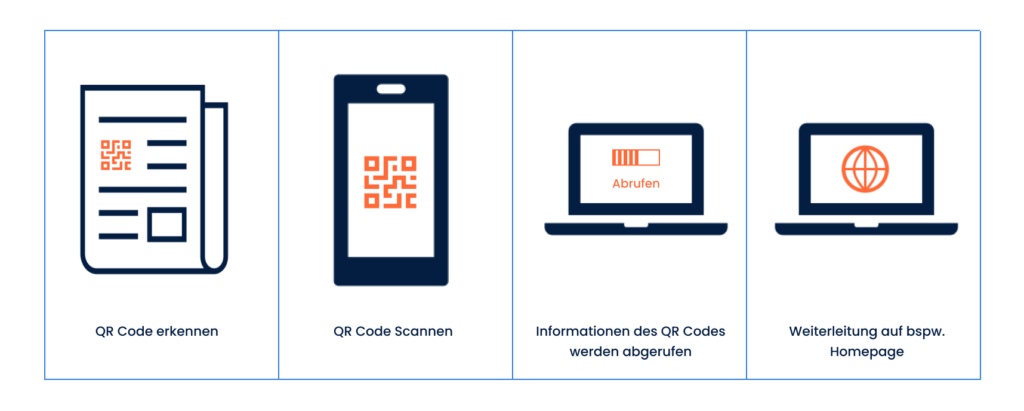

Digression : qu’est-ce qu’un code QR ? QR est l’abréviation de « Quick Response » (réponse rapide). Il s’agit d’un code bidimensionnel qui permet d’afficher des informations sous une forme très abrégée et d’y accéder en scannant le code QR. Les codes peuvent être lus par l’appareil photo d’un smartphone. Les codes-barres des supermarchés fonctionnent de manière similaire. Toutefois, le code QR peut traiter davantage d’informations. Ainsi, l’utilisateur peut être dirigé vers des pages d’accueil, des images, des vidéos, des fichiers texte, etc.

La motivation des criminels dans le quishing ne diffère pas des autres les méthodes d’hameçonnage. Ici aussi, l’objectif est d’inciter les utilisateurs à agir rapidement et sans réfléchir. Les pirates cherchent ainsi à obtenir des informations confidentielles et personnelles et/ou à installer des logiciels malveillants sur les systèmes de leurs cibles. Comme pour le phishing traditionnel, ils utilisent des déclencheurs : Ils suggèrent l’urgence, invitent l’utilisateur à la prudence ou éveillent sa curiosité en lui proposant des connaissances exclusives ou des offres spéciales.

Par exemple, vous pouvez recevoir des e-mails avec des codes QR concernant de nouvelles offres, des services supplémentaires spécifiques ou des bonnes affaires qui ne sont valables que pour vous et pour une durée limitée.

Ou vous recevez un message vous demandant de mettre à jour vos données d’accès. Le code QR vous permet d’être redirigé rapidement et facilement vers la page Internet correspondante du prétendu fournisseur. Vous pouvez également être invité à télécharger des documents ou des fichiers spécifiques.

Si les victimes tombent dans le piège de l’hameçonnage et sont invitées à scanner le code QR, elles peuvent immédiatement télécharger des logiciels malveillants ou saisir des informations sensibles sur un faux site Web, qui tombent également entre les mains des cybercriminels. Les pirates peuvent ensuite utiliser ces informations à des fins criminelles, par exemple en accédant à des ordinateurs, des réseaux et des systèmes ou en envoyant des logiciels malveillants aux fichiers de contacts récupérés.

Les informations personnelles, les données clients, les données utilisateurs, les données d’accès et même les données de paiement sont particulièrement intéressantes pour les acteurs de la menace. Les pirates criminels utilisent les codes QR pour diriger les utilisateurs vers des sites Web frauduleux. Si le nom d’utilisateur et le mot de passe y sont saisis, ils sont également connus des cybercriminels. Si les victimes saisissent également des informations de paiement, ces informations tombent également entre les mains des cybercriminels.

En principe, partout. L’utilisation et l’acceptation des codes QR augmentent massivement. Comme ils peuvent être utilisés facilement, rapidement et sans contact, de plus en plus d’entreprises optent pour l’utilisation de codes QR. Du côté des utilisateurs, cette méthode est également de plus en plus appréciée. De plus en plus de personnes savent s’en servir et scannent les codes pour obtenir des offres, des coordonnées, des informations, des avis d’actualité, des horaires ou autres. C’est ce que les pirates criminels exploitent. Même si les courriels d’hameçonnage traditionnels ou les Si le smihing (hameçonnage par SMS) est encore plus répandu à l’heure actuelle, le quishing représente une menace croissante.

Le BSI(Bundesamt für Sicherheit in der Informationstechnik) met actuellement en garde contre ce type d’attaques, car d’une part l’URL derrière les codes QR est difficile à reconnaître pour les collaborateurs. D’autre part, ils ne reconnaissent Aujourd’hui, les filtres anti-spam détectent déjà un grand nombre d’e-mails de phishing, mais les codes QR posent encore des problèmes aux filtres. Les solutions de sécurité informatique analysent les pièces jointes et les URL pour filtrer les e-mails de phishing. Cependant, un code QR est souvent perçu comme un fichier image inoffensif, ce qui lui permet de passer outre les mesures de protection.

Actuellement, on « pêche » au nom de Microsoft – concrètement du service cloud Microsoft 365. Dans un premier temps, les données des utilisateurs sont récupérées. Dans un deuxième temps, les utilisateurs concernés sont dirigés vers une page de connexion à Microsoft 365 falsifiée, mais à l’apparence étonnamment authentique. Les données d’accès sont alors interceptées et utilisées pour d’autres cyber-attaques.

![]() Notre conseil :

Notre conseil :

Les smartphones font partie du quotidien de nombreuses personnes au travail. Que l’on dispose d’un smartphone d’entreprise ou que l’on utilise son smartphone personnel pour le travail, les normes de sécurité pour les appareils mobiles doivent être définies et mises à la disposition de tous les collaborateurs. Les objectifs pour lesquels le smartphone peut être utilisé doivent être clairement définis. En outre, le smartphone doit être conforme aux normes de sécurité actuelles. Les mises à jour de sécurité importantes doivent toujours être effectuées en temps voulu et une authentification à deux ou plusieurs facteurs doit être utilisée si cela est utile et possible.