En raison d’une vulnérabilité de sécurité dans les serveurs Microsoft Exchange, des dizaines de milliers de serveurs de messagerie d’entreprises, d’autorités et d’établissements d’enseignement ont été victimes d’attaques de hackers, selon des médias américains. Quatre des vulnérabilités récemment révélées de Microsoft ont été exploitées par des pirates. Il pourrait y avoir plus de 250 000 victimes dans le monde, selon le Wall Street Journal.

Dimanche, l’Autorité bancaire européenne (EBA) a également annoncé que des personnes non autorisées pouvaient avoir accès à des e-mails. Il y a aussi probablement des milliers de victimes en Allemagne. Selon l’Office fédéral allemand de la sécurité de l’information (BSI), six agences fédérales sont également touchées par les attaques de hackers contre les programmes de messagerie Microsoft. Dans quatre cas, il y avait un compromis possible. Il est toujours vrai que les mises à jour de sécurité fournies par Microsoft doivent être installées dès que possible.

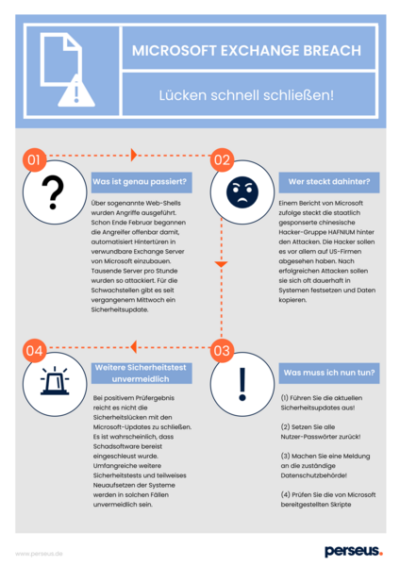

Que s’est-il passé ?

Les premières indications de ces vulnérabilités avaient déjà été données le 28 février par la société de sécurité informatique Volexity, originaire de l’État américain de Virginie. Les analystes avaient découvert plusieurs attaques menées via les pseudo-web shells, c’est-à-dire des outils d’entrée pour les commandes système. Dès la fin février, les attaquants ont apparemment commencé à installer automatiquement des portes dérobées dans les serveurs Microsoft Exchange vulnérables. Des milliers de serveurs par heure ont été attaqués de cette manière. Une mise à jour de sécurité concernant ces vulnérabilités est publiée depuis mercredi dernier. Cependant, l’expérience a montré qu’il faut un certain temps pour que les mises à jour de toutes les entreprises concernées soient installées.

Qui est derrière tout ça ?

Selon un rapport de Microsoft, le groupe informatique chinois HAFNIUM, soutenu par l’État, est à l’origine des attaques. On dit que les hackers ont ciblé notamment des entreprises américaines, par exemple issues du secteur industriel, des établissements d’enseignement et des ONG. Après des attaques réussies, on dit souvent qu’ils s’enracinent de façon permanente dans les systèmes et copient des données.

Que dois-je faire maintenant ?

Exécutez les dernières mises à jour de sécurité !

Les développeurs ont publié des éditions sécurisées pour les versions vulnérables suivantes des serveurs Exchange :

Pour permettre aux administrateurs de vérifier rapidement leurs versions installées d’Exchange Server,

Microsoft propose un script à télécharger . Avec les mises à jour de sécurité, les développeurs ferment trois autres vulnérabilités (CVE-2021-26412, CVE-2021-26858, CVE-2021-27078), mais aucun attaquant ne les viserait pour le moment.

Selon Microsoft, Exchange Online n’est pas affecté par ces vulnérabilités.

>> Réinitialisez tous les mots de passe des utilisateurs !

>> Faites un rapport à l’autorité responsable de la protection des données !

Ainsi, vous pouvez être sûr de ne pas manquer les délais applicables.

>> Examinez les scripts fournis par Microsoft et utilisez d’autres outils d’analyse pour voir si votre organisation a été compromise. Cependant, les entreprises qui n’ont pas sécurisé leurs serveurs Exchange peuvent en principe supposer qu’elles seront affectées.

D’autres tests de sécurité inévitables

Dans le cadre de son engagement en faveur d’une plus grande sécurité informatique dans les PME, la BSI a adressé aujourd’hui une lettre directement à la direction des entreprises dont les serveurs Exchange sont concernés par la connaissance de la BSI, formulantdes recommandations de contre-mesures .

Selon les experts en sécurité, si le résultat du test est positif, il ne suffira pas toujours de combler les lacunes de sécurité grâce aux mises à jour Microsoft. Il est plutôt normal que dans de tels cas d’autres logiciels malveillants aient déjà été infiltrés. Des tests de sécurité approfondis et une réinstallation partielle des systèmes seront inévitables dans de tels cas.

Les experts de Perseus recommandent vivement de maintenir le logiciel à jour. De plus, il est recommandé de réaliser des vérifications des IOC disponibles en lien avec les vulnérabilités associées à cet incident. La liste est disponible ici .

N’hésitez pas à nous contacter si vous souhaitez savoir comment améliorer la cybersécurité de votre entreprise sur le long terme !