Cybersécurité | Sécurité informatique | Comment faire | Indices du quotidien

Le modèle Zero Trust est sur la bouche de tous en tant que concept de sécurité informatique. Mais que signifie concrètement ? Et les petites et moyennes entreprises peuvent-elles aussi la mettre en œuvre de manière réaliste ? Nous donnons un aperçu initial et notre évaluation.

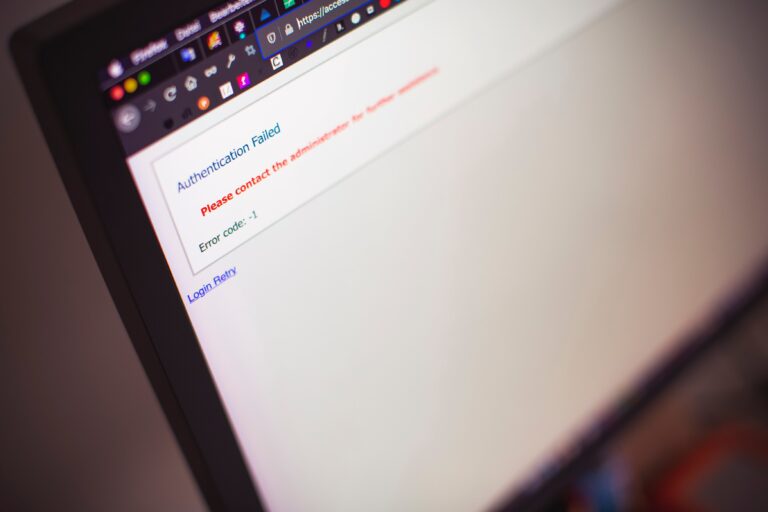

Littéralement, Zero Trust signifie « zero trust ». C’est déjà un bon aperçu de son principe de base. Après tout, il s’agit de ne faire confiance à aucune identité d’appareil, d’application ou d’utilisateur dans un réseau, mais de toujours la vérifier. L’objectif est que seuls les appareils, applications et utilisateurs légitimes y aient accès – mais pas les hackers.

Pendant longtemps, un modèle de sécurité informatique a prédominé, caractérisé de manière vivement comme un « concept de douve ». Comme un château, une entreprise est fortement protégée contre l’accès extérieur. Entre autres, via des pare-feux, des antivirus et autres. À l’intérieur, en revanche, des précautions de sécurité nettement plus faibles sont prises. L’accès depuis ici est relativement facile car cela est généralement considéré comme légitime.

En conséquence, les hackers peuvent causer de grands dégâts une fois qu’ils ont franchi le fossé métaphorique et se déplacent dans le réseau corporatif. Ils y parviennent souvent, par exemple par des attaques de phishing, de l’ingénierie sociale ou des failles de sécurité dans les programmes. Les applications cloud et la diffusion accrue du bureau central posent des défis supplémentaires pour le concept de douve – car où exactement le fossé doit-il s’y dessiner ?

Avec le concept de Zero Trust, en revanche, l’emplacement de la personne, de l’appareil ou de l’application n’est pas si important pour évaluer la légitimité de l’accès. Ce qui compte, c’est l’authentification – vérifier si la personne, l’appareil ou l’application est vraiment celui qu’elle prétend être. En principe, le modèle Zero Trust est donc mieux adapté aux réalités actuelles de la vie numérique quotidienne.

Avant tout, dans le modèle Zero Trust, il y a l’authentification de tous les accès. Mais cela va au-delà de cela. Cela s’explique par l’expérience que les cyberattaques surviennent souvent de l’intérieur d’une entreprise. Par exemple, si des hackers ont pénétré le réseau de l’entreprise par une attaque de phishing. Par conséquent, le modèle Zero Trust inclut également des éléments qui aident à détecter de telles attaques et à limiter leurs dégâts.

Il ne fait aucun doute que la mise en œuvre complète du modèle Zero Trust demande des efforts. Par exemple, il faut d’abord noter quelles applications, appareils et utilisateurs existent, lesquels sont légitimes et comment ils doivent s’authentifier de manière sécurisée à l’avenir. Le chiffrement doit être créé, les processus établis puis devenir routiniers. Les droits d’accès doivent être vérifiés, soigneusement attribués et, si nécessaire, ajustés pour permettre un travail fluide. Des possibilités d’analyse doivent être créées et exploitées.

Mais : ce chemin peut se faire étape par étape. Dans de nombreuses entreprises, les composantes individuelles du modèle Zero Trust font déjà partie du quotidien. Tu peux construire là-dessus. Sinon, la première étape consiste à réfléchir aux mesures les plus faciles à mettre en œuvre et avec le plus grand gain en matière de sécurité. Si nécessaire, des entreprises de cybersécurité comme Perseus seront ravies de vous conseiller.

Pour nous, les humains, le terme « confiance » est très chargé d’émotions. La confiance est une valeur importante. Si on nous fait confiance, nous le percevons souvent comme une récompense. Si, en revanche, la confiance nous est retirée ou méfiée, c’est très désagréable. Si les employés d’une entreprise comprennent mal et font référence au terme Zero Trust, ils peuvent compréhensiblement le percevoir comme une offense. Mais sans leur soutien actif, le modèle Zero Trust n’est pas réalisable.

Par conséquent, lors de la mise en œuvre du modèle Zero Trust, il est extrêmement important de clarifier votre objectif dès le départ : le Zero Trust ne concerne pas la méfiance envers les gens. Il s’agit de s’assurer que seules les personnes de confiance ont accès à un système, une application, un appareil, etc. – et non des hackers qui se font passer pour eux.

En temps de références volées ou piratées, d’intrus dans le réseau d’entreprise et de tentatives de fraude sophistiquées, c’est malheureusement une mesure sensée. Si tout le monde dans votre organisation comprend et soutient cela, vous avez éliminé un obstacle commun au modèle Zero Trust.

Notre conseil : la distinction entre authentification, authentification et autorisation n’est pas tout à fait claire pour vous ? Cet article peut vous aider à clarifier les malentendus.