Ces derniers jours, des informations se sont accumulées indiquant une augmentation des attaques contre des logiciels malveillants contre des entreprises allemandes. De plus, une équipe de recherche du fabricant de logiciels de sécurité Kaspersky a découvert un kit de démarrage dangereux. Ce nouveau type de malware soulève encore des questions. Nous allons au cœur de ce que c’est, qui est à risque et comment vous pouvez vous protéger.

Les entreprises allemandes sont de plus en plus attaquées avec le malware « Hyberbro »

Dans son Cyberbriefing 01/22, l’Office fédéral pour la protection de la Constitution met en garde contre une campagne d’espionnage en cours menée par le groupe APT 27.

Selon l’Office for the Protection of the Constitution, les attaquants utilisent un cheval de Troie d’accès à distance (RAT) appelé « Hyberbro ». Un RAT est un programme malveillant qui ouvre une porte dérobée pour le contrôle administratif du système ciblé. Les RAT sont généralement téléchargés en arrière-plan par un programme appelé par l’utilisateur. Dans le cas actuel, on soupçonne que le malware a été installé sur d’innombrables ordinateurs en exploitant des vulnérabilités de sécurité du programme de gestion de mots de passe AdSelfService Plus1 du fabricant indien Zoho. La vulnérabilité de Microsoft Exchange, connue en mars, est également considérée comme une porte d’entrée pour « Hyberbro », car de nombreuses entreprises n’ont pas encore comblé cet écart.

Ce type de cyberattaque se concentre principalement sur le vol de secrets commerciaux et de propriété intellectuelle. Cependant, l’Office for the Protection of the Constitution n’exclut pas la possibilité que les attaquants puissent également pénétrer les réseaux des clients et des prestataires de services par cette voie et infiltrer plusieurs entreprises simultanément.

Pour les experts : Indicateurs possibles d’infection

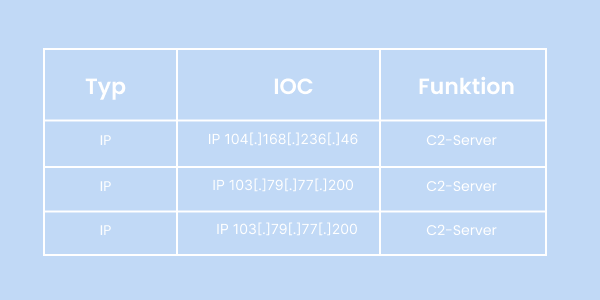

Le Cyberbrief 01/22 contient également des informations sur la détection d’une infection par « Hyberbro ». Parmi les indications indiquant une compromission d’un système (Indicateurs de Compromission, IOC) figurent trois adresses IP auxquelles le RAT cherche un contact :

De plus, certains fichiers, chemins ou processus peuvent également indiquer une infestation. Tous les détails sont disponibles dans le Cyberbrief 01/22 de l’Office fédéral pour la protection de la Constitution.

Ce que tu peux faire

Nous conseillons les administrateurs et les responsables informatiques :

Les professionnels de la sécurité identifient un nouveau kit de démarrage « MoonBounce »

De plus, des chercheurs en sécurité de Kaspersky ont trouvé un nouveau kit de bottes dangereux appelé « MoonBounce » sur l’ordinateur d’un client. Un bootkit est un programme malveillant qui se cache dans la carte mère et se propage via l’interface unifiée et extensible du firmware (UEFI). L’UEFI sert d’interface et contient des informations utilisées sur l’ordinateur pour charger le système d’exploitation. Cela signifie que le code malveillant contenu est exécuté avant même que le système d’exploitation ne démarre.

Cela permet à MoonBounce de contourner la plupart des mécanismes de sécurité et de contrôler les démarrages du système d’exploitation sans être détecté, ainsi que de modifier le code système et les pilotes avant que l’antivirus et d’autres composants de sécurité ne soient chargés.

Si un ordinateur est infecté, soit la mémoire d’erreur SPI doit être rechargée, soit la carte mère entière doit être remplacée.

Il n’est pas encore clair comment l’appareil a été infecté par le « MoonBounce ». Cependant, on pense que cela a été fait à distance. Puisque le développement d’un kit de bottes comme MoonBounce est une affaire assez complexe pour laquelle les cybercriminels traditionnels disposent à peine de ressources, on suppose que les objectifs sont principalement économiques et au niveau des États. En raison de la nature du malware, des experts de Kaspersky soupçonnent une équipe appelée ATP41 de faire partie de « MoonBounce », qui serait originaire de Chine.

Ce que tu peux faire