Actuellement, la menace pour la sécurité informatique est accrue liée aux pièces jointes de courriels au format SVG. Les organisations de sécurité et le CERT autrichien observent une augmentation des attaques de phishing ciblées, dans lesquelles du code malveillant est distribué via des graphiques vectoriels apparemment inoffensifs.

Voici des informations de base ainsi que des recommandations concrètes pour protéger les systèmes contre cette méthode d’attaque.

Les acteurs malveillants ciblent des programmes comme Outlook qui présentent une vulnérabilité pour espionner les identifiants NTLM. Le programme est trompé pour s’authentifier sur un faux serveur qu’il contrôle. Une fois les identifiants exposés, ils peuvent être utilisés à des fins malveillantes.

Que s’est-il passé ?

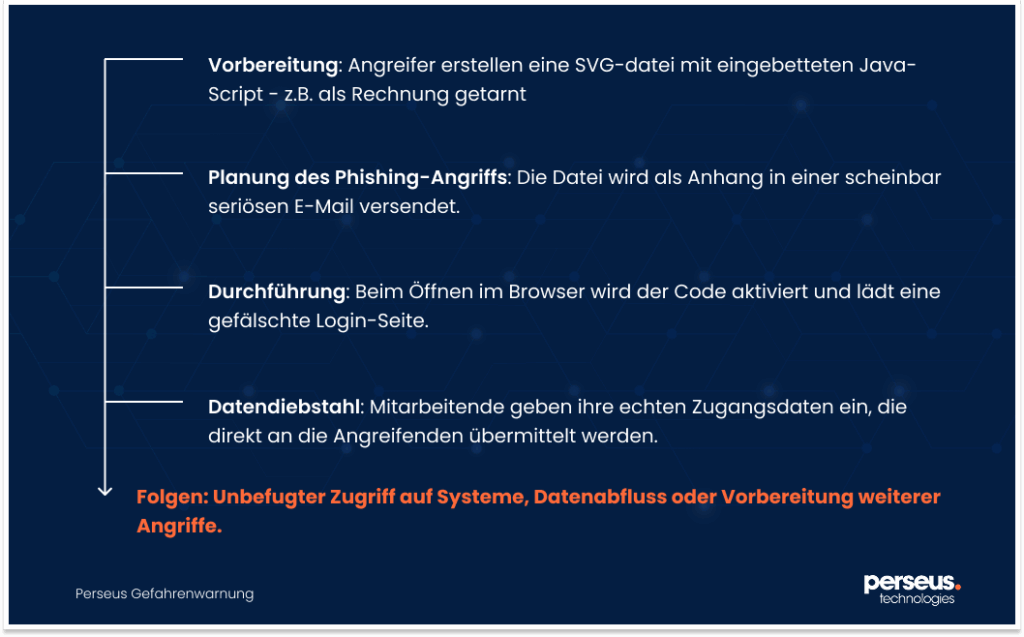

Actuellement, CERT.at et de nombreux fournisseurs de sécurité des e-mails constatent une augmentation des campagnes de phishing utilisant des pièces jointes aux emails au format Scalable Vector Graphics (SVG). Ces graphiques vectoriels contiennent du code JavaScript intégré qui peut être exécuté depuis le navigateur lorsqu’ils sont ouverts. Les attaquants utilisent cela pour charger de fausses pages de connexion ou installer des logiciels malveillants – dans le but de récupérer les données d’accès. Les fichiers SVG concernés se déguisent souvent en factures, messages vocaux ou documents à signer.

Qui est concerné ?

Les organisations dont les systèmes de messagerie ne réalisent pas de vérification ou de filtrage spécifique pour les fichiers SVG sont particulièrement à risque. De nombreuses solutions de sécurité ne reconnaissent pas ces fichiers comme dangereux car les SVG sont perçus comme des images. Cela augmente le risque, surtout lorsque les pièces jointes sont ouvertes directement via des navigateurs web ou des appareils.

Comment puis-je me protéger ?

Pour détecter et repousser les tentatives d’attaque dès un stade précoce, vous devez prendre les mesures suivantes :

SVG (Scalable Vector Graphics) est un format de fichier courant pour les graphiques vectoriels basés sur XML . Contrairement aux images pixelisées (par exemple B. PNG ou JPEG), les fichiers SVG peuvent être mis à l’échelle sans perte – par exemple pour des logos, des icônes ou des diagrammes sur des sites web.

Ce que beaucoup ignorent, c’est que les fichiers SVG peuvent contenir du code JavaScript intégré . Cela les rend – bien qu’en réalité conçus comme un format d’image – potentiellement exécutables et donc susceptibles d’être abusés.