Debido a una vulnerabilidad de seguridad en los servidores de Microsoft Exchange, decenas de miles de servidores de correo electrónico de empresas, autoridades e instituciones educativas han sido víctimas de ataques informáticos, según informes de medios estadounidenses. Cuatro de las vulnerabilidades recientemente reveladas de Microsoft han sido explotadas por hackers. Podría haber más de 250.000 víctimas en todo el mundo, según el Wall Street Journal.

El domingo, la Autoridad Bancaria Europea (EBA) también anunció que personas no autorizadas podrían haber tenido acceso a correos electrónicos. También es probable que haya miles de víctimas en Alemania. Según la Oficina Federal de Seguridad de la Información (BSI) de Alemania, seis agencias federales también se ven afectadas por los ataques de hackers a los programas de correo electrónico de Microsoft. En cuatro casos, hubo un posible compromiso entre ellos. Sigue siendo cierto que las actualizaciones de seguridad proporcionadas por Microsoft deben instalarse lo antes posible.

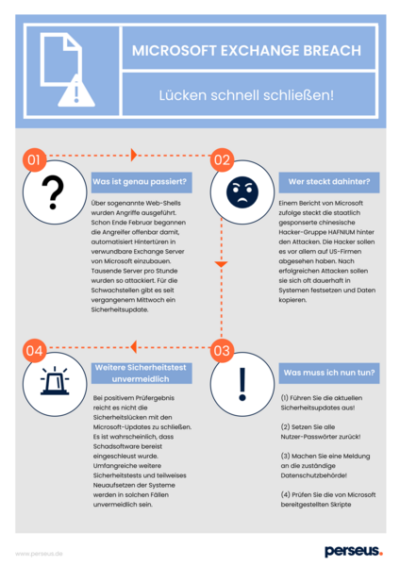

¿Qué ha pasado?

Las primeras indicaciones de estas vulnerabilidades ya habían sido dadas el 28 de febrero por la empresa de seguridad informática Volexity, del estado estadounidense de Virginia. Los analistas habían encontrado varios ataques que se habían llevado a cabo mediante los llamados web shells, es decir, herramientas de entrada para comandos del sistema. Ya a finales de febrero, aparentemente los atacantes empezaron a instalar automáticamente puertas traseras en servidores vulnerables de Microsoft Exchange. Miles de servidores por hora fueron atacados de esta manera. Ha habido una actualización de seguridad para las vulnerabilidades desde el pasado miércoles. Sin embargo, la experiencia ha demostrado que las actualizaciones de todas las empresas afectadas tardan bastante en instalarse.

¿Quién está detrás?

Según un informe de Microsoft, el grupo chino de hackers patrocinado por el Estado HAFNIUM está detrás de los ataques. Se dice que los hackers atacaron especialmente a empresas estadounidenses, por ejemplo del sector industrial, instituciones educativas y ONG. Tras ataques exitosos, a menudo se dice que quedan permanentemente atrapados en los sistemas y copian datos.

¿Qué tengo que hacer ahora?

¡Ejecuta las últimas actualizaciones de seguridad!

Los desarrolladores han publicado ediciones seguras para las siguientes versiones vulnerables de Exchange Server:

Para que los administradores puedan comprobar rápidamente sus versiones instaladas de Exchange Server,

Microsoft proporciona un script para descargar . Con las actualizaciones de seguridad, los desarrolladores están cerrando tres vulnerabilidades más (CVE-2021-26412, CVE-2021-26858, CVE-2021-27078), pero por el momento no se dice que ningún atacante las esté atacando.

Según Microsoft, Exchange Online no se ve afectado por las vulnerabilidades.

>> ¡Restablece todas las contraseñas de usuario!

>> ¡Haz una denuncia a la autoridad responsable de protección de datos!

De este modo, puedes asegurarte de no perder los plazos aplicables.

>> Revisa los scripts proporcionados por Microsoft y utiliza otras herramientas de análisis para ver si tu organización ha sido comprometida. Sin embargo, las empresas que no han asegurado sus servidores Exchange pueden, en principio, asumir que se verán afectadas.

Inevitablemente más pruebas de seguridad

Como parte de su compromiso con una mayor seguridad informática en las pymes, la BSI envió hoy una carta directamente a la dirección de aquellas empresas cuyos servidores Exchange se ven afectados, según el conocimiento de la BSI, haciendorecomendaciones para contramedidas .

Según expertos en seguridad, si el resultado de la prueba es positivo, no siempre será suficiente para cerrar las brechas de seguridad con las actualizaciones de Microsoft. Más bien, es de esperar que en estos casos ya se haya infiltrado más malware en el mercado. En tales casos, serán inevitables pruebas de seguridad extensas y una reinstalación parcial de los sistemas.

Los expertos de Perseus recomiendan encarecidamente mantener el software actualizado. Además, se recomienda realizar comprobaciones en los IOCs disponibles relacionados con las vulnerabilidades asociadas a este incidente. La lista está disponible aquí .

No dudes en ponerte en contacto con nosotros si quieres saber cómo puedes mejorar aún más la ciberseguridad de tu empresa a largo plazo.