Phishing | Ciberseguridad | Vectores de ataque

¿Quién no lo sabe? La bandeja de entrada del correo está desbordada y tienes que hacer clic con esfuerzo en la lista de mensajes sin abrir. Los criminales esperan el momento en que la concentración disminuya y el receptor inconsciente haga clic en el enlace dudoso o el apego infectado. ¿Quizá también revela datos confidenciales?

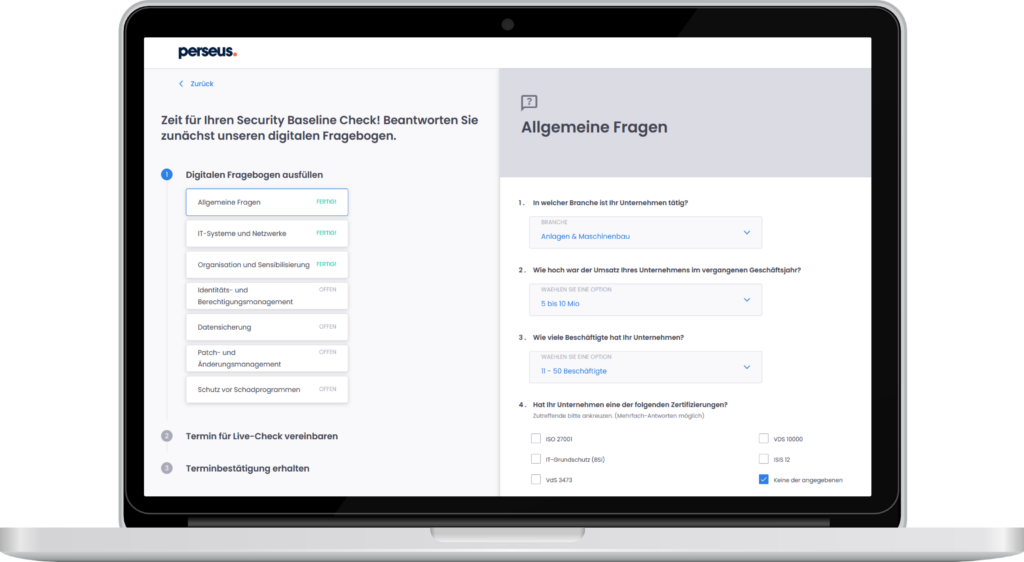

El correo electrónico es la puerta número uno para los ciberdelincuentes. Desafortunadamente, no existe la seguridad absoluta contra virus y ciberataques, por lo que es importante que hagas copias de seguridad de tus datos regularmente y los almacenes fuera de tu ordenador. No uses la misma contraseña para múltiples accesos y mantente informado, por ejemplo, mediante entrenamiento online y simulaciones de phishing para clientes de Perseus.

Si el correo te parece sospechoso, no respondas, nunca hagas clic en ningún enlace y no abras ningún archivo adjunto. Ellas son la última defensa contra ataques de criminales, así que no dudes en contactar directamente con el remitente si tienes dudas y confirmas el envío del correo. No utilices los datos de contacto del correo electrónico, sino los de tu agenda o de la web oficial del remitente.

Hemos preparado una pequeña lista de comprobación para que utilices tus correos electrónicos sospechosos:

1. Asunto sospechoso

La mayoría de las veces, notarás las primeras inconsistencias en el asunto. La redacción del remitente es diferente a la que estás acostumbrado. ¿Quizá el tema te sorprende y no esperabas que esta persona u organización te escribiera sobre este tema? Luego sé vigilante y revisa el resto del correo con cuidado.

Por supuesto, también puede darse que el asunto sea completamente discreto y que siga existiendo un intento de fraude detrás del correo

2. Dirección del remitente visible

¿Solo has recibido cartas del destinatario hasta ahora? ¿Hasta ahora no has tenido ninguna relación con el remitente? ¿Parece raro algo con la dirección del remitente? Luego mira más de cerca.

En particular, comprueba el final de la dirección del remitente, es decir, la parte después del signo @ (por ejemplo, info@perseus.de). ¿El código de país (.de / .net / .org / .com) y el dominio (perseus.de) coinciden con el remitente habitual y la web oficial?

A los delincuentes les gusta confundir a sus objetivos con direcciones de remitente muy similares, por ejemplo, infoperseus@gmx.de o info@perseus.net.

Sin embargo, desafortunadamente, también es posible falsificar de forma creíble la dirección del remitente para los delincuentes. Asegúrate de que tu proveedor de correo soporte un método que autentique los servidores emisores (por ejemplo, DKIM) y así evite que los remitentes falsos pasen desapercibidos.

Por lo tanto, siempre debes escuchar tu intuición y estar atento a otras características de estafas. Si no puedes resolver tu conflicto, deberías contactar directamente con el remitente. Por supuesto, no a través de los datos de contacto del correo electrónico ni simplemente enviando una respuesta, sino usando la información de tu agenda o visitando la página web oficial. Confirma el envío del correo electrónico de esta manera.

3. Dirección inusual del destinatario

Además de la dirección del remitente, revisa bien la dirección de tu destinatario. Si, por ejemplo, te contactan inesperadamente desde tu correo electrónico profesional por parte de tu banco privado, tu proveedor de compras personales o un viejo amigo del colegio, podría tratarse de un intento de fraude. Pregúntate siempre por qué esta persona u organización debería escribir a esa dirección de correo electrónico.

Como regla general, no utilices tu dirección de correo profesional con fines privados. Al separar estrictamente ambos buzones, reduces el riesgo de ciberataques exitosos, ya que los criminales tienen menos puntos de partida para manipularlos.

4. Sin saludos personales

Otra señal de un correo de phishing o similar puede ser la falta de personalización. Si te tratan con generalidades (por ejemplo, Estimado Cliente, Damas y Caballeros), aunque el remitente suele llamarte por tu nombre y/o apellido, entonces deberías desconfiar.

5. Errores ortográficos y gramaticales

La falta de conocimientos de ortografía, gramática o puntuación también puede ser una característica de los correos electrónicos fraudulentos. A menudo, los delincuentes no provienen del país receptor. Luego intentan traducir todo con la ayuda de máquinas de traducción o con habilidades lingüísticas escolares. Esto suele ser evidente en el mensaje

6. Lenguaje inusual

Además, presta atención si el remitente de repente te escribe en otro idioma, como inglés, en lugar de alemán como siempre. Aunque inesperadamente elija formulaciones diferentes (por ejemplo, «Siezen» en lugar de «Duzen», lenguaje coloquial en lugar de expresión formal) que en correspondencia anterior, deberías empezar a sospechar y examinar más detenidamente el correo electrónico.

7. Presión artificial

Incluso si el remitente te presiona, puede ser una señal de intenciones delictivas. La forma de presión puede variar: presión temporal, presión social, miedo a consecuencias negativas, pero también presión positiva como la posibilidad de ganar o conseguir un ascenso. Las formulaciones típicas que deberían hacerte prestar atención son: fijar un plazo muy corto, prohibir una coordinación adicional con los compañeros, amenazar con consecuencias legales o la imposibilidad de trabajar. No te dejes presionar y tómate tu tiempo para conseguir la información necesaria.

Ejemplo: En un caso recientemente revelado, un empleado transfirió una gran suma de dinero a una cuenta desconocida. Recibió un correo electrónico – manipulado – del director general de la empresa. En él, se pidió al empleado que transfiriera el dinero lo antes posible, pero que no le llamara ni que informara a nadie más de la empresa, ya que supuestamente se trataba de una adquisición secreta de la empresa.

8. Vínculos y vínculos (en un contexto inusual)

Generalmente debes estar atento a los enlaces y anexos que contiene. A menudo solo se puede saber por pequeñas irregularidades que no son de fiar:

Enlaces

Fíjate si reconoces el dominio vinculado. Para ello, debes pasar el cursor sobre el enlace con el puntero del ratón, parar (¡no hagas clic!) y observar más de cerca la dirección del enlace que aparece como destino. Especialmente si el texto enlazado pretende ser una dirección de destino que difiere de la que aparece en el cuerpo del correo, se recomienda precaución. Aquí tienes un ejemplo que puedes usar para ver si el destino real es diferente al enlace mostrado: https://perseus.de Este enlace no apunta a la dirección mostrada, sino realmente a bit.ly/2m1aILl

También debes tener cuidado con los enlaces que apuntan a páginas donde luego debes iniciar sesión; los objetivos más populares son los sitios de banca online, las páginas de tiendas y los servicios de pago como PayPal. Es muy común afirmar que tienes que confirmar tu contraseña de nuevo para evitar pérdidas económicas o similares. A menudo, estas páginas de inicio de sesión son suplantadas o comprometidas para robar tus credenciales de acceso. Una vez abierto en el navegador, a veces es difícil determinar si estás en la página correcta. Es más seguro abrir tú mismo las páginas correspondientes, por ejemplo, a través de los marcadores guardados del navegador.

Un truco popular también es engañar al receptor haciéndole creer que un apego es supuestamente fiable. De hecho, sin embargo, incluso un supuesto archivo adjunto solo oculta un enlace a una web que intenta infectar tu ordenador.

Ten en cuenta que la tasa de detección de enlaces peligrosos por parte de los escáneres de correo electrónico es significativamente menor que la tasa de detección de malware en los archivos adjuntos. Por lo tanto, esto no significa que un enlace sea 100 % seguro si el escáner de malware no encuentra ninguna pista. Quizá el enlace es demasiado reciente o no lo suficientemente extendido como para haberlo notado por el Escáner de Enlaces.

Adjuntos de correos electrónicos:

Los ciberataques modernos se propagan regularmente a través de correos electrónicos que se envían sin ser detectados en nombre de los ordenadores y propietarios infectados. Los archivos adjuntos suelen enviarse con el mismo nombre y tipo que ya han aparecido en la comunicación con el destinatario. Por supuesto, el escáner de correo Perseus y un antivirus actualizado que funciona en el ordenador ayudan aquí.

Un ojo entrenado también puede ayudar

Si tienes una extensión de archivo con .exe, .html, .vbs, bat, .adp, .cpl, com, .wsc y otras, deberías prestar atención. Estos pueden ser programas que ocultan malware.

Los archivos de Office (doc/.docx/.ppt/.pptx/.xls/xlsx) también pueden infectarse con malware debido a las macros que contienen. Vale la pena echar un vistazo más de cerca al remitente aquí.

El malware también puede ocultarse en archivos comprimidos (.zip) y vídeos (.mpg /.avi, etc.), que luego se instalan en tu sistema al abrirse.

Los archivos de texto como .txt y PDFs suelen ser inofensivos. Sin embargo, presta atención a las actualizaciones de software del proveedor y presta atención a los enlaces que contienen.

El requisito para observar los puntos anteriores es que tu programa de correo electrónico muestre todas las extensiones de archivo completas. Un truco popular es acortar visualmente la extensión del archivo para que parezca inofensiva. En la pantalla incompleta, el archivo aparece de la siguiente manera: «DokumentA.jpg» – así es como parece inofensivo. Por último, en la presentación completa, puedes ver la amenaza de «DokumentA.jpg.exe». Si se muestran las extensiones de los archivos adjuntos depende de la configuración de tu programa de correo electrónico y de tu sistema operativo.

Aunque el lector de correo Perseus no informe de ningún hallazgo, confía en tu propia mente: si aún tienes dudas a pesar de un examen cuidadoso, es mejor consultar de nuevo al remitente. No utilices los datos de contacto del correo electrónico, sino los de tu agenda o de la página web oficial. Un virus normalmente no responde a esos correos, e incluso podrías ayudar al remitente a determinar que su ordenador ha sido infectado.

9. Contenido inusual – solicitar información confidencial

Te piden los datos de acceso por correo electrónico, el jefe pide una transferencia de tus vacaciones o deberías confirmar un pago con la ayuda de un enlace. ¿Tienes en tu buzón un premio principal inesperado, una notificación de envío repentina o una solicitud no solicitada de repente? Todo esto puede ser señal de un intento de phishing. Si esto nunca ha ocurrido antes o si desconfías de otros puntos, entonces revisa el mensaje más de cerca y presta especial atención a las notas anteriores sobre enlaces y archivos adjuntos.

10. Formato o diseño llamativo

¿Destruir completamente el formato del correo? ¿De repente usas colores, imágenes y fuentes diferentes en el diseño de lo habitual? Entonces puede ser un mensaje de estafa. Echa un vistazo más de cerca a las noticias.

11. Soporte técnico

Por supuesto, también hay soporte técnico que puedes usar para filtrar tus correos en busca de malware y enlaces de phishing, como el escáner de correo Perseus (pruébalo gratis ahora). Sin embargo, aunque las tasas de detección de la mayoría de las herramientas son relativamente buenas, siempre deberías tomar precauciones adicionales.

12. ¿Sigues inseguro? Contacta con el remitente

Como se ha mencionado varias veces: confía en tu desconfianza. No existe eso de seguridad al 100 por ciento a través de la tecnología. Con el rápido desarrollo de sitios de phishing y malware, las bases de datos de correo electrónico y escáneres de virus pueden no estar siempre actualizadas.

Por lo tanto, no deberías tener miedo de hacer el ridículo y confiar en tu intuición. Infórmate y, si es necesario, contacta directamente con el remitente. Para ello, utiliza la información de tu agenda o de una página web oficial. Todos te perdonarán por esta precaución.