En los últimos días, se ha ido acumulando información sobre un aumento de ataques de malware contra empresas alemanas. Además, un equipo de investigación del fabricante de software de seguridad Kaspersky descubrió un kit de botas peligroso. Este nuevo tipo de malware sigue planteando preguntas. Llegamos al fondo de lo que es, quién está en riesgo y cómo puedes protegerte.

Las empresas alemanas fueron cada vez más atacadas con el malware «Hyberbro»

En su Cyberbrief 01/22, la Oficina Federal para la Protección de la Constitución advierte de una campaña de espionaje en curso por parte del grupo APT 27.

Según la Oficina para la Protección de la Constitución, los atacantes utilizan un troyano de acceso remoto (RAT) llamado «Hyberbro». Un RAT es un programa malware que abre una puerta trasera para el control administrativo del sistema objetivo. Los RAT suelen descargarse en segundo plano mediante un programa que ha sido llamado por el usuario. En el caso actual, se sospecha que el malware fue instalado en innumerables ordenadores explotando vulnerabilidades de seguridad en el programa de gestión de contraseñas AdSelfService Plus1 del fabricante indio Zoho. La vulnerabilidad en Microsoft Exchange, que se hizo pública en marzo, también se considera una puerta de entrada para «Hyberbro», ya que muchas empresas aún no han cerrado la brecha.

Este tipo de ciberataque se centra principalmente en el robo de secretos comerciales y propiedad intelectual. Sin embargo, la Oficina para la Protección de la Constitución no descarta la posibilidad de que los atacantes también puedan penetrar en las redes de clientes y proveedores de servicios por esta vía e infiltrarse en varias empresas a la vez.

Para los expertos: Posibles indicadores de infección

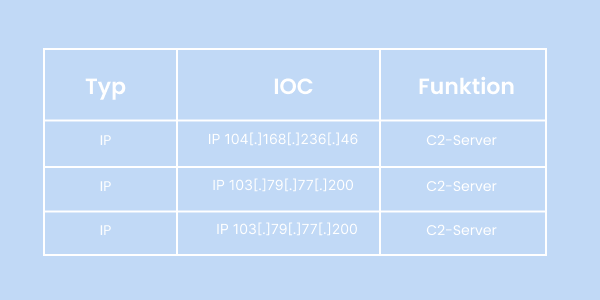

El Cyberbrief 01/22 también contiene información sobre cómo detectar una infección con «Hyberbro». Entre las indicaciones que indican un compromiso de un sistema (Indicadores de Compromiso, IOC) hay tres direcciones IP a las que el RAT solicita contacto:

Además, ciertos archivos, rutas o procesos también pueden indicar una infestación. Todos los detalles pueden encontrarse en el Cyberbrief 01/22 de la Oficina Federal para la Protección de la Constitución.

Lo que puedes hacer

Asesoramos a administradores y responsables de TI:

Profesionales de seguridad identifican un nuevo kit de boots «MoonBounce»

Además, investigadores de seguridad de Kaspersky han encontrado un nuevo y peligroso kit de botas llamado «MoonBounce» en el ordenador de un cliente. Un bootkit es un programa malware que se instala en la placa base y se propaga a través de la Interfaz Unificada de Firmware Extensible (UEFI). El UEFI actúa como interfaz y contiene información que se utiliza en el ordenador para cargar el sistema operativo. Esto significa que el código malicioso contenido en él se ejecuta incluso antes de que el sistema operativo se inicie.

Esto permite a MoonBounce saltarse la mayoría de los mecanismos de seguridad y controlar los arranques del sistema operativo sin ser detectado, así como modificar el código del sistema y los controladores antes de que se carguen los componentes antivirus y otros componentes de seguridad.

Si un ordenador está infectado, debe recargarse la memoria de error SPI o debe reemplazarse toda la placa base.

Actualmente no está claro cómo el dispositivo fue infectado con «MoonBounce». Sin embargo, se cree que esto se hizo de forma remota. Dado que el desarrollo de un kit de botas como MoonBounce es un asunto bastante complejo para el que los ciberdelincuentes tradicionales apenas disponen de recursos, se asume que los objetivos son principalmente económicos y estatales. Debido a la naturaleza del malware, los expertos de Kaspersky sospechan que un equipo llamado ATP41 forma parte de «MoonBounce», que se cree proviene de China.

Lo que puedes hacer