Ciberseguridad | Seguridad TI | Cómo hacer | Pistas cotidianas

El modelo Zero Trust está en boca de todos como concepto de seguridad informática. Pero, ¿qué significa en términos concretos? ¿Y pueden las pequeñas y medianas empresas implementarlo también de forma realista? Ofrecemos una visión general inicial y nuestra valoración.

Literalmente traducido, Zero Trust significa «cero confianza». Esto ya es un buen resumen de su principio básico. Al fin y al cabo, se trata de no confiar en ningún dispositivo, aplicación o identidad de usuario en una red, sino de comprobarlo siempre. El objetivo es que solo los dispositivos, aplicaciones y usuarios legítimos tengan acceso, pero no los hackers.

Durante mucho tiempo, predominó un modelo de seguridad informática, caracterizado vívidamente como un «concepto de foso». Como un castillo, una compañía está fuertemente protegida contra el acceso externo. Entre otras cosas, a través de cortafuegos, escáneres de virus y similares. En el interior, en cambio, se toman precauciones de seguridad significativamente más débiles. El acceso desde aquí es relativamente fácil porque suele considerarse legítimo.

Como resultado, los hackers pueden causar grandes daños una vez que superan el foso metafórico y se mueven por la red corporativa. A menudo lo consiguen, por ejemplo, mediante ataques de phishing, ingeniería social o brechas de seguridad en los programas. Las aplicaciones en la nube y la expansión de la oficina central plantean desafíos adicionales para el concepto de foso, porque ¿dónde debería dibujarse exactamente el foso allí?

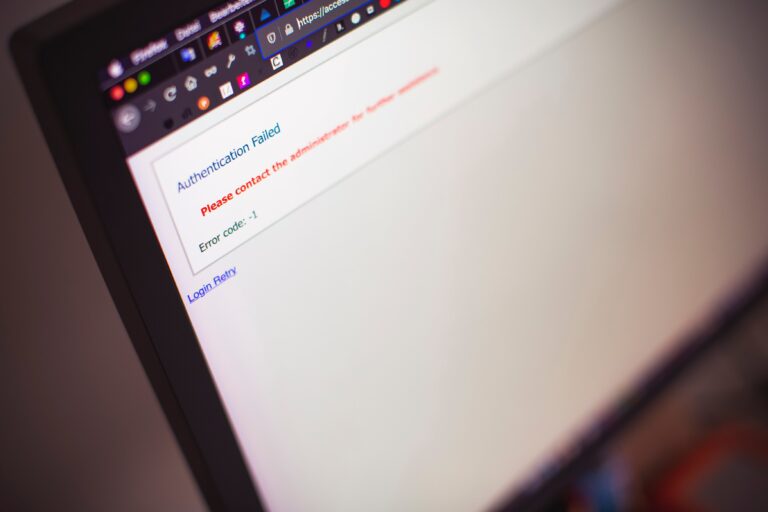

Con el concepto de Zero Trust, en cambio, no es tan importante dónde se encuentra la persona, el dispositivo o la aplicación para evaluar si el acceso es legítimo. Lo importante es la autenticación: comprobar si la persona, dispositivo o aplicación es realmente quien dice ser. En principio, el modelo Zero Trust se adapta mejor a las realidades actuales de la vida empresarial digital cotidiana.

Lo primero y más importante en el modelo Zero Trust es la autenticación de todos los accesos. Pero va más allá. Esto se debe a que se basa en la experiencia de que los ciberataques suelen ocurrir desde dentro de una empresa. Por ejemplo, si los hackers han penetrado la red de la empresa mediante un ataque de phishing. Por lo tanto, el modelo Zero Trust también incluye elementos que ayudan a detectar estos ataques y limitar su daño.

No hay duda de que la implementación completa del modelo Zero Trust requiere esfuerzo. Por ejemplo, primero debe registrarse qué aplicaciones, dispositivos y usuarios existen, cuáles son legítimos y cómo deben autenticarse de forma segura en el futuro. Hay que crear cifrado, establecer procesos y luego convertirse en rutina. Los derechos de acceso deben verificarse, asignarse cuidadosamente y, si es necesario, ajustarse para permitir un trabajo fluido. Hay que crear y aprovechar posibilidades de análisis.

Pero: este camino se puede seguir paso a paso. En muchas empresas, los componentes individuales del modelo Zero Trust ya forman parte de la vida cotidiana. Puedes construir sobre eso. Alternativamente, el primer paso es considerar cuáles medidas son las más fáciles de implementar y con mayor mejora en seguridad. Si es necesario, empresas de ciberseguridad como Perseus estarán encantadas de asesorarte.

Para nosotros, los humanos, el término «confianza» es muy cargado emocionalmente. La confianza es un valor alto. Si se nos confía, a menudo lo percibimos como un premio. Si, en cambio, se nos retira la confianza o se desconfía, esto es muy desagradable. Si los empleados de una empresa malinterpretan y se refieren al término Confianza Cero, pueden percibirlo comprensiblemente como una agravia. Pero sin su apoyo activo, el modelo Zero Trust no es factible.

Por lo tanto, al implementar el modelo de Zero Trust, es extremadamente importante dejar claro tu objetivo a todos en la empresa desde el principio: Zero Trust no se trata de desconfianza hacia las personas. Se trata de asegurarse de que solo las personas de confianza tengan acceso a un sistema, aplicación, dispositivo, etc., no hackers que se hagan pasar por ellas.

En tiempos de credenciales robadas o hackeadas, intrusos en la red corporativa e intentos sofisticados de fraude, esta es lamentablemente una medida sensata. Si todos en tu organización entienden y apoyan esto, has eliminado un obstáculo común para el modelo Zero Trust.

Nuestro consejo: ¿No te queda del todo clara la diferencia entre autenticación, autenticación y autorización? Este artículo puede ayudarte a aclarar malentendidos.