La palabra «quishing» es una combinación del término «phishing» y la abreviatura «QR», y describe los ataques de phishing mediante un código QR.

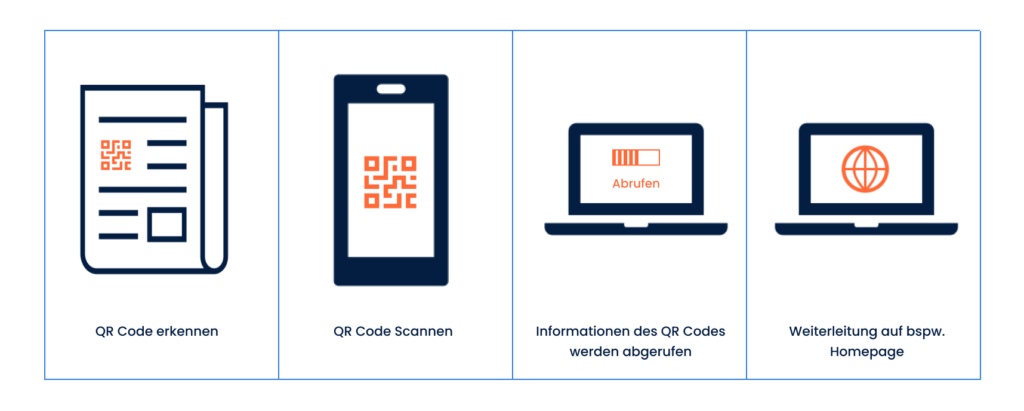

Excurso: ¿Qué es un código QR? QR significa «Respuesta Rápida». Es un código bidimensional que muestra información de forma muy abreviada y que se puede consultar escaneando el código QR. Los códigos pueden leerse con la cámara de un smartphone. Los códigos de barras de los supermercados funcionan de forma similar. Sin embargo, el código QR puede procesar más información. El usuario puede ser dirigido a páginas de inicio, imágenes, vídeos, archivos de texto, etc.

La motivación de los delincuentes para quishing no difiere de la de cualquier otro Métodos de phishing. También en este caso, el objetivo es tentar a los usuarios para que realicen acciones rápidas y poco meditadas. De este modo, los atacantes quieren obtener información confidencial y personal y/o instalar malware en los sistemas del objetivo. Como en el phishing convencional, se utilizan desencadenantes: Se sugiere urgencia, se pide precaución al usuario o se despierta la curiosidad ofreciendo conocimientos exclusivos u ofertas especiales.

Por ejemplo, puedes recibir correos electrónicos con códigos QR para nuevas ofertas, determinados servicios adicionales o gangas que sólo sean válidas para ti y durante poco tiempo.

O recibirás un mensaje pidiéndote que actualices tus datos de acceso. Utilizando el código QR, se te redirigirá rápida y fácilmente al sitio web del supuesto proveedor. También se te puede pedir que descargues documentos o determinados archivos.

Si las víctimas caen en el intento de quishing y siguen la petición de escanear el código QR, pueden descargar inmediatamente malware o introducir datos sensibles en un sitio web falso, que también cae en manos de los ciberdelincuentes. Los atacantes pueden entonces utilizar la información para sus fines delictivos, por ejemplo, accediendo a ordenadores, redes y sistemas o enviando malware a los archivos de contactos capturados.

La información personal, los datos de los clientes, los datos de los usuarios, los datos de acceso y también los datos de pago son de especial interés para los actores de amenazas. Los hackers criminales utilizan códigos QR para dirigir a los usuarios a sitios web fraudulentos. Si allí se introducen el nombre de usuario y la contraseña, éstos también son conocidos por los ciberdelincuentes. Si además las víctimas introducen datos de pago, esta información también cae en manos de los ciberdelincuentes.

En principio, en todas partes. El uso y la aceptación de los códigos QR está aumentando masivamente. Como se pueden utilizar de forma fácil, rápida y sin contacto, cada vez más empresas se deciden por el uso de los códigos QR. El método también es cada vez más popular entre los usuarios. Cada vez más personas saben utilizarlos y escanean los códigos para consultar ofertas, datos de contacto, información, avisos de actualidad, horarios o similares. Los piratas informáticos se aprovechan de ello. Aunque los correos electrónicos de phishing convencionales o El smishing (phishing a través de SMS) sigue estando muy extendido en la actualidad, el quishing representa una amenaza creciente.

La BSI(Oficina Federal de Seguridad de la Información) está advirtiendo actualmente contra este tipo de ataque porque, por un lado, la URL que hay detrás de los códigos QR es difícil de reconocer para los empleados. Por otra parte Los filtros de spam ya filtran un gran número de correos electrónicos de phishing, pero los códigos QR siguen planteando retos para los filtros. Las soluciones de seguridad informática escanean los archivos adjuntos y las URL para filtrar los correos electrónicos de phishing. Sin embargo, un código QR suele percibirse como un archivo de imagen inofensivo y, por tanto, supera las medidas de protección.

En este momento, se está«cosechando» apersonas en nombre de Microsoft, concretamente del servicio en la nube Microsoft 365. El primer paso es acceder a los datos de los usuarios. En el segundo paso, los usuarios afectados son redirigidos a una página de inicio de sesión falsa para Microsoft 365, que parece asombrosamente real. Aquí se interceptan los datos de acceso y se utilizan para otros ciberataques.

![]() Nuestro consejo:

Nuestro consejo:

Los teléfonos inteligentes forman parte de la vida laboral cotidiana de muchas personas. Tanto si tienes un smartphone de empresa como si utilizas tu smartphone personal para trabajar, las normas de seguridad de los dispositivos móviles deben definirse y ponerse a disposición de todos los empleados. Los fines para los que se puede utilizar el smartphone deben estar claramente regulados. Además, el smartphone debe cumplir las normas de seguridad vigentes. Las actualizaciones de seguridad importantes deben realizarse siempre con prontitud y debe utilizarse la autenticación de 2 factores o multifactorial si es sensato y posible.